Com que molts de vosaltres us preocupa que es faci un pirateig de la cadena de blocs, ens endinsarem en el nucli dels problemes per entendre si fins i tot és possible aquest tipus d’escenaris..

Vivim en un món on la seguretat és una preocupació enorme i les violacions de dades són una activitat diària. La infraestructura d’Internet que fem servir avui dia està quedant obsoleta dia a dia. No pot evitar clarament cap tipus de ciberatac de gamma alta. Independentment del tipus de ciberseguretat que fem servir, definitivament no ens pot protegir al 100%.

La tecnologia Blockchain promet un enfocament diferent d’aquesta manera. Ens assegura que ja no hem de dependre de la confiança i podem controlar nosaltres mateixos el nostre contingut digital. A més, en certa manera, molts afirmen que ningú pot piratejar la cadena de blocs. Però, és realment certa aquesta afirmació??

No hi ha manera de piratejar blockchain? En realitat, blockchain és tremendament poderós i pot semblar que ningú no pugui piratejar blockchain. Tot i això, hem de dir, no és del tot immune als atacs. Cada tecnologia inclou punts forts i forts. Per tant, aprofundirem una mica més i us farem saber que es pot piratejar o no el blockchain.

Però abans de començar, comprovem alguns dels principals hacks de blockchain en línia que van passar al llarg dels anys. Comencem, doncs!

Inscriu-te ara: Curs d’expert certificat en seguretat en cadenes de blocs (CBSE)

Blockchain Hacked: es pot piratejar Blockchain?

-

Gox

Primer hack de Blockchain en línia el juny del 2011.

Pèrdua: 50.000 dòlars (2609 BTC)

Aquest és un dels escenaris coneguts de pirateria blockchain de la història. Pel que sembla, el ciberdelinqüent va obtenir les credencials de l’auditor i després les va fer un ús indegut per entrar al sistema. Més encara, l’atacant va canviar el valor d’1 BTC a 1 cèntim. A més, l’atacant també va recollir 2609 BTC de diversos clients que van vendre el BTC a aquest preu molt baix.

Després d’això, fins i tot va comprar 650 BTC d’un altre compte. Després de sortir a la llum l’escenari de la cadena de blocs de pirateria, Mt. Gox va aturar totes les operacions durant un parell de dies. Tot i això, després van reiniciar les operacions i van continuar.

Ara, passem al següent atac: podeu piratejar la guia de blockchain.

Segon Blockchain piratejat el març de 2014.

Pèrdua: 350 milions de dòlars (750.000 BTC)

El segon atac va ser encara pitjor per a Mt. Gox. Pel que sembla, aquesta vegada, l’atacant es va assabentar d’un error als codis i va veure que les transaccions són més flexibles. Més encara, tothom podria editar el detall de la transacció i fer que sembli que ni tan sols va passar. Així doncs, és com una doble despesa.

Si entrem en més detalls, el procés va succeir així. L’atacant va manipular la signatura de l’emissor abans de guardar-la permanentment al llibre major. També va canviar l’identificador de la transacció. El nou identificador i la transacció modificada poden sobreescriure els detalls de la transacció original i fer que sembli que el receptor no va obtenir fons.

Tanmateix, en realitat, l’atacant sí que el va rebre, però el sistema el va confondre amb una transacció que no va tenir èxit. Un cop fet, l’atacant va tornar a demanar la transferència i va obtenir els fons dos cops.

Aquesta vegada Mt. Gox va aturar totes les transaccions BTC immediatament després de la detecció del ciberatac. Més encara, tampoc no hi va haver devolucions. Al cap d’un temps, no van poder fer front a la pèrdua i van presentar la fallida.

-

Bitcoinica:

Pèrdua global: 430.000 dòlars (122.000 BTC)

Primer hack de Blockchain en línia el març de 2012.

A la primera, l’atacant va atacar principalment la cartera calenta de Bitcoinica i la va desxifrar del servidor de Linode. Al final, l’atac va prendre uns 43.554 BTC. Altres usuaris que també feien servir el servidor de Linode també van ser piratejats.

El segon Blockchain es va piratejar el maig del 2012.

Bé, la primera vegada no va ser suficient per a Bitcoinica. La segona vegada, l’atacant va entrar al sistema intern de la base de dades. A partir d’aquí va robar tota la informació privada dels usuaris i fins i tot es va endur 38.000 BTC.

Tercer hack Blockchain el juliol de 2012.

Els atacs van ser tan dolents que, més tard, al juliol, van robar al voltant de 40.000 BTC. No obstant això, per casualitat emmagatzemen els seus fons en secret al Mt. Gox en secret, i posteriorment se’ls va retornar.

Passem al següent en què es pot piratejar la guia blockchain.

-

Bitfinex

Blockchain hack en línia a l’agost del 2016.

Pèrdua: 72 milions de dòlars (120.000 BTC)

La història és força curta en aquesta. Bitfinex va començar a utilitzar la cartera multi-signatura de BitGo fa només un any abans de l’atac. Pel que sembla, la cartera tenia alguns problemes importants i hi havia algunes vulnerabilitats massives. En realitat, l’atacant va trobar el problema i va robar els BTC.

Després de l’atac, l’empresa va emetre ràpidament fitxes BFX per compensar els seus clients. Els tokens BFX es poden bescanviar en USD. No obstant això, van retornar tots els diners robats gradualment, ja que es tractava d’una suma forta. Amb només aquest atac, el preu va caure de 607 a 515 dòlars en poques hores!!!

-

NiceHash Hack

Hack Blockchain en línia el 6 de desembre de 2017.

Pèrdua: 80 milions de dòlars (4700 BTC)

És més aviat un atac recent contra blockchain. Pel que sembla, la plataforma d’intercanvi eslovena, NiceHash, va ser piratejada. Poc després del hack de blockchain, el CEO va entrar a Facebook Live i ho va anunciar. Tot i això, no va entrar en molt més detall.

Fins ara sabem que un dels equips dels seus empleats estava compromès i els atacants van utilitzar-lo per robar les monedes.

En realitat, la companyia va suspendre totes les transaccions durant les pròximes 24 hores per analitzar el problema i com poden evitar que es torni a repetir. Hem de dir que és una bona iniciativa de la direcció de l’empresa.

Per tant, aquests són alguns dels hacks de blockchain que van passar en el passat. Ara, passem al següent segment d’aquesta guia de blockchain que es pot piratejar.

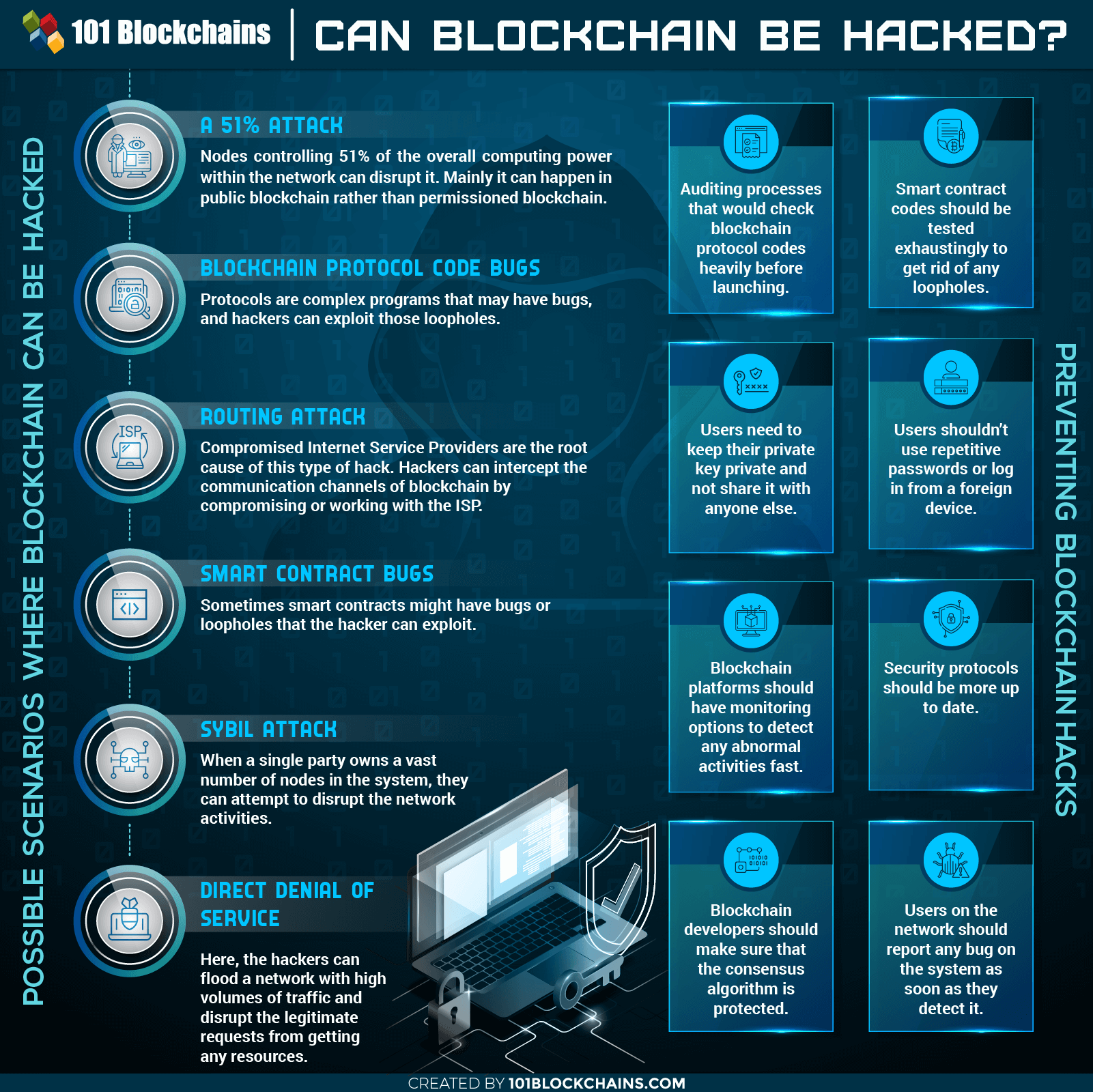

Hacking Blockchain: possibles escenaris

Ara analitzarem si es pot piratejar el blockchain i, si és així, com pot ser possible. Es poden produir alguns escenaris específics. Vegem què són:

-

Un atac del 51%

Comencem amb l’escenari bàsic de blockchain de pirateria. Si porteu temps treballant amb blockchain per a empreses, haureu escoltat l’esquema d’atac del 51%. Però, com pot passar un atac del 51%?

Diguem que hi ha una cadena de blocs pública o DLT que utilitza el consens de prova de treball i que té una bona quantitat de nodes actius. A més, tots els nodes solen tenir eines de programari i maquinari especials per a la mineria, ja que és així com es valida una transacció a PoW.

La regla d’aquest tipus de xarxa és la descentralització total. Per tant, els usuaris no formarien part d’un grup i seguirien totes les regles del sistema. A més, per assegurar-se que preval la naturalesa descentralitzada, cada node ofereix una potència de càlcul però no suficient per dominar ningú més.

Tanmateix, si un pirata informàtic pot utilitzar una eina de pirateig de cadenes de blocs per obtenir més potència informàtica, pot llançar un atac. Però, per fer-ho, ha de controlar el 51% de la potència computacional global del sistema. En fer-ho, poden obtenir una taxa de hash més alta en comparació amb altres nodes.

A la llarga, poden manipular el procés de transacció i això comportaria una doble despesa. Tanmateix, això només es produirà en algorismes de consens famosos de poder que tractin de potències computacionals.

Els pirates informàtics poden fer-ho?

En realitat, les cadenes de blocs públiques com Ethereum inclouen un gran nombre de nodes. Com més sumeixi la xarxa, més potència computacional es necessita. A més, cada dia s’afegeixen nodes nous a la xarxa.

Aquest alt nivell de potència computacional garanteix que la pirateria blockchain sigui una tasca bastant complicada. Principalment perquè l’eina de pirateig de blockchain que utilitzaran no és capaç d’oferir tanta potència computacional per superar altres nodes.

A més, qualsevol plataforma que no utilitzi PoW és segur i, si és privada o federada, no ho dubteu.

Les cadenes de blocs públiques no tan populars poden ser l’objectiu principal aquí. El 2018, els pirates informàtics van intentar llançar un atac de blockchain del 51% contra Monacoin, Verge, etc..

Beneficia els hackers d’alguna manera?

Si una cadena de blocs pública no és tan popular, el valor de la seva criptomoneda seria baix. Mitjançant un atac del 51%, sens dubte aconseguirien monedes, però el benefici seria molt inferior. D’altra banda, la cadena de blocs de pirateria d’una popular plataforma pública requeriria un nombre considerable de potències computacionals i, a la llarga, costaria més que el benefici.

-

Errors del codi de protocol Blockchain

Un altre exemple en aquesta guia de cadena de blocs de tall seria qualsevol defecte en els codis font del protocol. Bé, la cadena de blocs és un sistema complicat i també pot contenir errors als codis de protocol. Vegem un exemple d’aquest problema per entendre’l millor. Aquest és un dels desavantatges de blockchain.

El 2010 es va produir un escenari de bloqueig de cadenes de blocs en què van fer un ús indegut d’un codi dolent al protocol Bitcoin. En realitat, el codi que comprovava les transaccions de Bitcoin era defectuós. Pel que sembla, el codi no funciona si el resultat és massa gran i provoca un desbordament en resumir.

Com a resultat, un pirata informàtic l’ha utilitzat en benefici seu i ha generat 184.467 milions de monedes. Tot i això, l’oferta màxima de bitcoins és de 21 milions. Després de descobrir-ho, el creador Satoshi Nakamoto i un altre desenvolupador Gavin Andersen van solucionar ràpidament els problemes en poques hores..

A més, van forçar la mala cadena per crear una bona cadena i van aconsellar a altres usuaris que evitessin la cadena creada pel pirata informàtic. Tot plegat va suposar una bona estalvia.

Però hem de dir que algú que fa un esquema similar de blockchain de hack amb el mateix mètode és bastant imprevisible en l’actualitat.

Qualsevol persona que vulgui atacar amb un error com aquest ha de tenir un nivell avançat de competències fins i tot per identificar el problema, i molt menys fer-hi canvis. Com que blockchain és una plataforma sofisticada, és força impossible.

Ara, ara, els desenvolupadors de blockchain comproven a fons els seus codis abans de llançar-los, cosa que impedeix que aquest tipus de desordre sigui efectiu.

-

Bugs de contracte intel·ligent

Aquesta és una altra situació de codi defectuosa que pot conduir a piratejar escenaris de blockchain. És més que piratejar un programa a la xarxa en lloc de tota la plataforma. No obstant això, aquest tipus de hack de cadena de blocs pot deixar un impacte greu.

Els contractes intel·ligents són molt populars i funcionen en moltes plataformes blockchain. Si predefiniu les condicions, pot transferir actius segons aquestes regles. A més, com que es troben a la cadena de blocs, ningú no els pot modificar un cop establerts els termes.

A més, al cap i a la fi, es compleixen les condicions, es pot executar automàticament i també poden obtenir un lloc permanent al llibre major. Per tant, ningú no pot invertir l’execució. Tanmateix, si d’alguna manera, el codi del contracte intel·ligent està ple d’errors, els pirates informàtics poden explotar-lo.

Un bon exemple seria l’atac a DAO. Durant el 2016, la comunitat Ethereum va crear DAO per governar els fons d’inversió i ajudar-los a gestionar millor les propostes. Tot i això, utilitzaven contractes intel·ligents per gestionar DAO.

Tot i que el protocol del sistema Ethereum funcionava perfectament, el programa de contractes intel·ligents tenia un error. En realitat, l’error va permetre a un usuari sol·licitar diners al compte DAO i no registrar-los al llibre major. Aquest tipus de hack DAO representa una gran amenaça per a la seguretat de blockchain.

Hacker se’n va fer càrrec i va treure 60 milions de dòlars de la xarxa. Després d’aquest incident, Ethereum es va bifurcar durament per restablir el sistema. Per tant, l’Ethereum que veieu ara és en realitat el resultat d’aquesta dura forquilla. No obstant això, algunes persones segueixen utilitzant la cadena antiga, i això es diu Ethereum Classic.

En termes d’això, es plantegen altres qüestions, com ara que es puguin piratejar carteres de blockchain o que es puguin piratejar altres serveis relacionats amb blockchain. Hem de dir que és el mateix per a tota la resta.

-

Sybil Attack

És un altre tipus d’atac on una entitat pot tenir un gran nombre de nodes dins d’una mateixa xarxa. Amb el nombre de nodes, l’entitat pot intentar inundar la xarxa amb transaccions incorrectes o invàlides i interrompre l’activitat.

Els pirates informàtics poden utilitzar aquesta eina de pirateig de cadenes de blocs. Tot i això, heu de saber que aquest atac encara és teòric. No obstant això, prevenir-lo és molt més senzill. Si les plataformes empresarials de cadenes de blocs poden encarir la propietat d’un gran nombre de nodes mitjançant protocols i algorismes, podem dir amb seguretat que els pirates informàtics no poden llançar un atac.

-

Atac d’enrutament

És més un atac intern que no pas provinent de l’exterior. Un proveïdor de serveis d’Internet compromès és la causa fonamental d’aquest tipus de pirates informàtics. Els pirates informàtics poden interceptar els canals de comunicació de blockchain comprometent o treballant amb l’ISP.

Tot i que és possible executar nodes des de qualsevol part del món, però, en la situació actual, l’execució de nodes està molt centralitzada. Aquests proveïdors d’Internet solen dur a terme la càrrega dels tràfics i aquests punts d’entrada són vulnerables.

Interceptar senyals en aquests canals interrompria la comunicació i, a continuació, podria manipular el procés de transacció. A més, els pirates informàtics poden particionar la xarxa en trossos separats i gastar monedes en el bé en un d’aquests. Més tard, quan eliminin la partició, la cadena més petita es cancel·larà automàticament.

Pel que fa, fins ara no hi ha hagut informes d’aquests atacs.

-

Denegació directa del servei

Aquí, els pirates informàtics poden inundar una xarxa amb grans volums de trànsit i interrompre les sol·licituds legítimes per obtenir recursos. Creiem que veieu aquest tipus d’atacs diàriament a empreses centralitzades.

En realitat, el mètode consisteix a continuar enviant un gran nombre de sol·licituds al servidor de l’empresa, sense donar-li temps per fer front a l’augment de l’augment de trànsit. Com a resultat, l’amplada de banda s’acaba i el servidor es bloqueja.

Tanmateix, voldríem assenyalar que els pirates informàtics no poden robar res en lloc de causar danys a l’activitat de la xarxa. Més encara, moltes solucions blockchain poden protegir-lo d’aquest tipus d’atac de manera eficient.

Hacking de Blockchain o Crypto Exchange?

Com ja heu vist, la majoria dels exemples de pirateria de la cadena de blocs pertanyen principalment a un intercanvi de criptografia o a qualsevol plataforma que ofereixi criptomonedes. Per tant, la majoria dels nouvinguts tendeixen a confondre aquests hacks d’intercanvi criptogràfic i bloquejar la cadena de blocs.

Tot i això, heu de saber que hi ha una mica de diferència entre aquests dos. Vegem per què són diferents:

En realitat, la majoria de les cadenes de blocs públiques tenen una arquitectura tecnològica molt diferent les unes de les altres. I, per tant, no són interoperables. Per tant, en realitat no es poden fer transaccions a la plataforma bitcoin mitjançant Ethereum.

Per tant, aquí és on entren en joc els intercanvis criptogràfics. En realitat, aquests us ofereixen una plataforma on podeu utilitzar gairebé qualsevol tipus de criptomoneda. Fins i tot podeu convertir una criptomoneda en una altra. Tot i que ho faciliten, però, són proveïdors de serveis externs.

Per tant, el comerç és molt fàcil; no obstant això, no tenen la seguretat necessària per als seus servidors centralitzats. I d’aquesta manera, els pirates informàtics que utilitzen l’eina de pirateig de blockchain poden piratejar fàcilment aquestes fitxes sense cap problema. En realitat, podeu trobar riscos de blockchain quan comenceu a utilitzar-lo.

No obstant això, quan atacen aquests intercanvis de criptografia, no vol dir que estiguin piratejant la cadena de blocs. En el seu lloc, només és un atac al servidor central i no es considera piratejar la tecnologia blockchain.

Passem al nostre següent segment en aquesta guia de bloqueig de blockchain.

Els usuaris tenen la mateixa culpa o encara més!

Quan algú pregunta “es pot piratejar el blockchain”, la resposta seria entre una zona gris. Tanmateix, en tots els casos, veureu que, en la majoria dels casos, són els culpables dels usuaris i, de vegades, són el motiu pel qual es produeix en primer lloc el pirateig de blockchain.

En realitat, la tecnologia blockchain ofereix un sistema bastant robust i només hi ha hagut alguns casos d’èxit d’una situació de blockchain de hack. No obstant això, la majoria de les vegades els usuaris perden una gran quantitat de diners. Però com?

Bé, per començar, la seguretat de la tecnologia blockchain és força robusta. Tot i això, s’oblida del punt d’entrada més vulnerable del sistema: els usuaris.

Potser esteu pensant, es pot piratejar la cartera blockchain i hauria de dir: SÍ!

Diversos punts d’entrada, com ara borses, carteres i altres serveis de tercers que fan servir els usuaris, solen tenir un protocol de seguretat vulnerable. A més, molts usuaris ni tan sols diferencien entre una clau privada i una clau pública. Per tant, poden revelar les seves claus privades als altres i perdre tots els seus actius.

Teniu curiositat per les diferències entre claus públiques i privades? A continuació, es mostra una guia de clau privada vs clau pública.

Per tant, els pirates informàtics poden utilitzar fàcilment una eina de pirateig de cadenes de blocs per piratejar el sistema i robar milions d’actius.

Hem de dir que la majoria dels escenaris que hem inclòs en aquesta guia de blockchain de tall són teòrics. Tot i això, les plataformes blockchain les defensen sense problemes en temps real. L’alt nivell de pirateria criptogràfica es va produir principalment perquè, bé, els humans no són tan fantàstics a l’hora de vigilar.

Molts usuaris tendeixen a reutilitzar les contrasenyes, a operar Internet de manera descuidada, a ser víctimes d’estafes de pesca, a descuidar qualsevol comportament inusual, a utilitzar els seus dispositius en llocs vulnerables, etc. Tot això pot conduir a piratejar esquemes de blockchain amb força facilitat.

Es pot derrotar realment als pirates informàtics??

Hi ha moltes empreses i empreses recents que estan tractant el problema dels hackers de blockchain. A més, hi ha algunes maneres definitives de millorar la seguretat general de l’arquitectura. Tanmateix, els desenvolupadors i els usuaris tenen un gran joc en això. Més encara, les funcions de blockchain, sens dubte, poden ajudar a derrotar l’hacker si l’utilitzeu de la manera correcta. Vegem què són:

- Auditoria – Processos d’auditoria que comprovarien els codis del protocol blockchain abans de llançar-los. Qualsevol tipus de codi fals o dolent es detectaria amb força facilitat. Més encara, si podeu incorporar la IA a la barreja, seria molt precís.

- Prova exhaustivament – Els codis de contractes intel·ligents s’han de provar exhaustivament per eliminar qualsevol escletxa. Sense milers de proves en temps real, ningú no es pot imaginar si té algun error o no.

- Privadesa – Els usuaris han de mantenir la seva clau privada privada i no compartir-la amb ningú més. De fet, no se sap on es poden filtrar les vostres claus privades. Per tant, guardeu-lo en un lloc segur i allunyat de la resta.

- Vigilància – Els usuaris no han d’utilitzar contrasenyes repetitives ni iniciar la sessió des d’un dispositiu estranger. Donaria a un pirata informàtic la possibilitat d’utilitzar malament el vostre compte.

- Opcions de supervisió – Les plataformes Blockchain han de tenir opcions de control per detectar ràpidament qualsevol activitat anormal.

- Actualitzat – Els protocols de seguretat Blockchain haurien d’estar actualitzats el més ràpidament possible. Garantirà que no hi hagi cap vulnerabilitat des del punt de vista del programari.

- Algorismes de consens – Blockchain hauria d’utilitzar algoritmes de consens anti-hack.

- Informes constants – Els usuaris de la xarxa han d’informar de qualsevol error del sistema tan aviat com ho detectin. Si els usuaris tracten el sistema com a propi, també es mantindrien protegits per a ells.

Nota final

Bé, es pot piratejar o no el blockchain? Per començar, és una pregunta bastant complicada? La tecnologia en si és molt superior a qualsevol altra que hi hagi fins ara. I, com sabem, encara és força nou per al club tecnològic. Per tant, definitivament també tindrà alguns defectes.

Tanmateix, la majoria dels seus defectes es poden superar si les empreses blockchain comencen a considerar la qualitat per sobre de la quantitat.

En aquest sentit, moltes cadenes de blocs empresarials ara ofereixen el màxim nivell de seguretat sense tots els defectes. I fins ara semblen prometedors. Amb sort, aquestes plataformes poden defensar situacions de blockchain sense problemes.

Ara que ja coneixeu els riscos, quins són els vostres propers passos? Voleu convertir-vos en un expert en seguretat de blockchain per tractar tots aquests problemes? Inscriviu-vos al curs expert en seguretat en cadenes de bloqueig (CBSE) i apreneu a resoldre tots els problemes de seguretat alhora!