الهوية عامل أساسي في حياتنا. نحن نعيش في مجتمع حيث كل شيء نقوم به يدور حول الهوية. ومع سهولة الوصول إليها ، يمكن لجوانبنا الصناعية أن تتألق حقًا. في الواقع ، تترك هوياتنا ببطء النظام القديم المستند إلى الورق وتتجه نحو الهوية الرقمية.

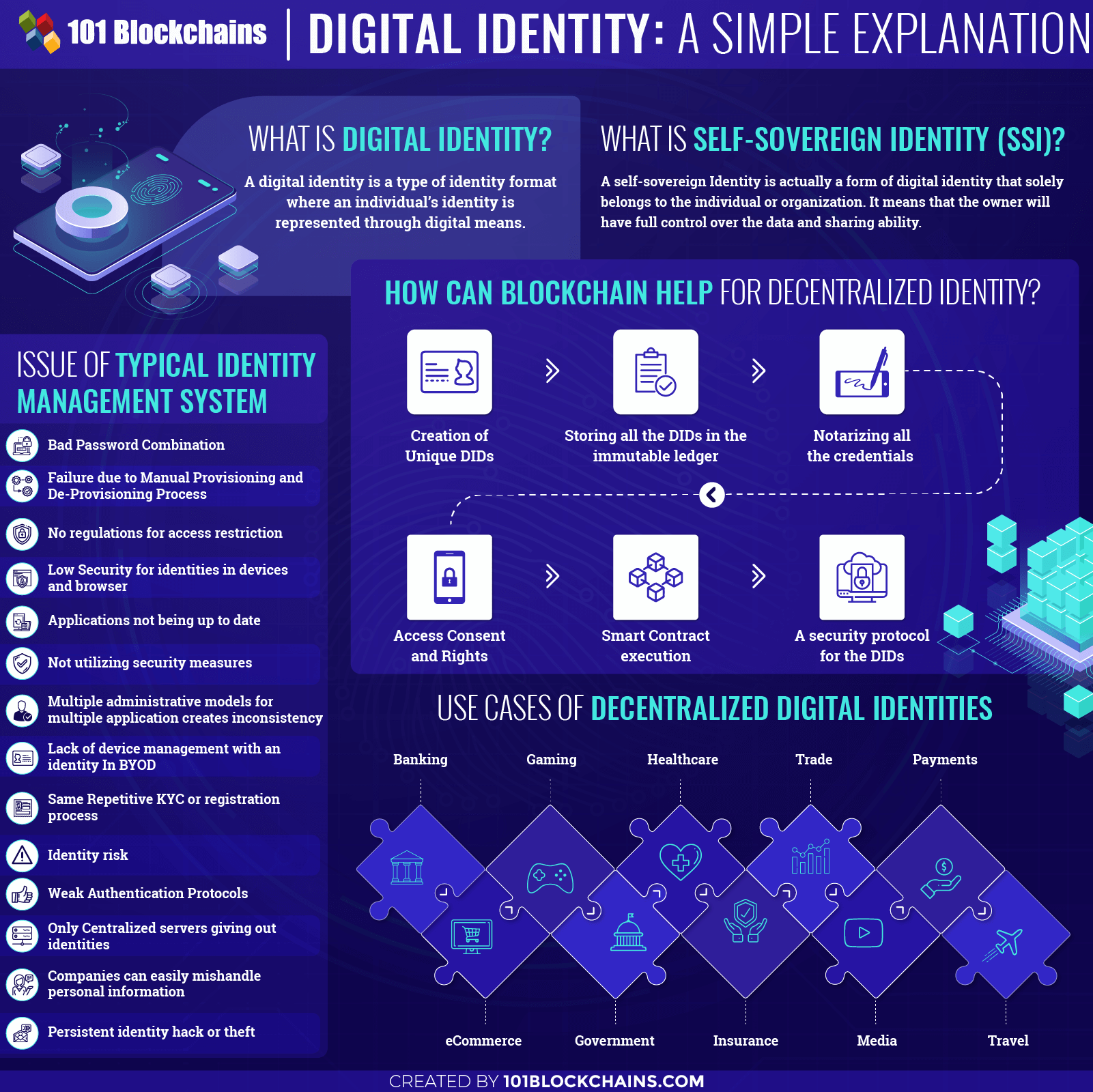

ولكن ، جعلها رقمية فقط لن يحل العديد من المشكلات التي تصاحبها. الآن بعد أن أصبحت blockchain موجودة منذ بعض الوقت ، فقد حان الوقت لاستخدام التكنولوجيا للهوية الرقمية أيضًا.

لأكون صريحًا ، فإن blockchain والهوية الرقمية هما زوجان رائعان حقًا. مع الابتكارات الجديدة القادمة في العديد من المجالات ، لا تزال قطاعات الهوية تفتقر إلى الرقمنة. وهكذا ، يمكن أن تساعد blockchain بالتأكيد في معالجة جميع المشكلات وتزويدنا بحل هوية لامركزي.

لذلك ، سأتحدث عن جميع الطرق غير العادية التي يمكن من خلالها استخدام blockchain للهوية الرقمية في هذا الدليل. دعنا نبدأ!

الفصل الأول: اساسيات الهوية

الهوية بالتأكيد من الحقوق الأساسية لأي إنسان. في الواقع ، يحتاج كل إنسان إلى هوية لكي يعمل في بيئتنا الاجتماعية. على أي حال ، تتكون بنية الهوية الأساسية من –

- الاسم الأول والأخير.

- تاريخ الميلاد.

- جنسية.

هناك أيضًا العديد من الأشكال الأخرى للمعرفات مثل رقم جواز السفر أو تراخيص الغوص أو رقم الضمان الاجتماعي وما إلى ذلك. في الواقع ، تميل هذه الأشكال إلى الاختلاف في البلدان.

من الواضح أنه لا يمكن لأحد أن يحدد مدى أهمية الهوية. أكثر من ذلك ، بدون أي هوية مناسبة ، لا يمكنك امتلاك العقارات أو استخدام الخدمات الحكومية أو التصويت أو امتلاك حساب مصرفي أو حتى الحصول على وظيفة.

لذلك ، ستحتاج دائمًا إلى طريقة للتحكم في هويتك وإلا فسيكون من الصعب إثبات هويتك. على الرغم من استخدام قطاع إدارة الهوية في السابق لأنظمة قواعد البيانات الورقية ، فقد تغيرت الأمور الآن.

في الواقع ، تتجه العديد من البلدان نحو نظام الهوية الرقمية حيث يتيح لنا إدارة هويتنا بسهولة.

لذا ، دعونا نرى ما هي الهوية الرقمية في القسم التالي.

ما هي الهوية الرقمية?

على الرغم من أن التعريف قد يبدو مفهومًا مباشرًا ، إلا أنه ليس سهلاً كما يبدو.

دعونا نفكر في حقيقة أننا جميعًا نعرف من نحن ، ولكن عندما يتعلق الأمر بالآخرين ، فسوف يحتاجون إلى شكل من أشكال المعلمة للتعرف علينا. قد يكون اسمنا أو وجهنا أو أي نوع آخر من المعلومات. في الواقع ، يتم توفير هذه المعلومات لهم من قبل مصادر أخرى.

لذلك ، عندما يتعلق الأمر بالهوية الرقمية ، فإن أي شكل من أشكال المعلومات المنفصلة المرتبطة بك سيكون “سمة هوية”. وبالتالي ، سترى أنه لا يوجد عمليًا أي قيود على عدد السمات التي يمكن أن تحدد هويتك.

على سبيل المثال ، هناك العديد من سمات الهوية الرقمية البيومترية مثل شكل وجهنا وما هو جنسنا وبصمات أصابعنا وأنماط الصوت وما إلى ذلك. بخلاف سمات الهوية الرقمية الأخرى مثل الأسماء وتاريخ الميلاد والحالة الاجتماعية ، أو العنوان الحالي يمكن أن يعرّفنا اجتماعياً.

من الواضح أن السمات الحكومية الأخرى مهمة أيضًا. لذلك ، باختصار ، الهوية الرقمية هي نوع من تنسيق الهوية حيث يتم تمثيل هوية الفرد من خلال الوسائل الرقمية.

علاوة على ذلك ، يمكن أن تكون ذرية أو تراكمية أيضًا. هناك مستويات مختلفة للهوية الرقمية ، وكل واحدة منها ستعطينا منظورًا مختلفًا.

لذلك ، عندما تفكر في الهوية الرقمية ، فإنها لا تعني مصدرًا واحدًا للمعلومات فحسب ، بل تعني مزيجًا من جميع السمات.

ولهذا السبب يصبح التعامل معها صعبًا. أكثر من ذلك ، فإن أهمية الهوية الرقمية هائلة.

نظم إدارة الهوية الرقمية في الوقت الحاضر

يعتمد كل نوع من الأعمال على التقنيات المتطورة التي تميل إلى الاستفادة من الفرص الجديدة. ومع ذلك ، مع كل تقنية جديدة تأتي مجموعة مختلفة تمامًا من التحديات. في الواقع ، يحتاج نظام إدارة الهوية إلى السرعة لضمان حل كل مستخدم لاستعلامه في الوقت المناسب.

أكثر من ذلك ، فإنه يحتاج أيضًا إلى مستوى أمان أعلى. ومع ذلك ، فإن مديري تكنولوجيا المعلومات يكافحون بجد للحفاظ على كليهما في وقت واحد. علاوة على ذلك ، تزيد الهجمات والتطبيقات المعيبة من صعوبة إدارة الهوية الرقمية أيضًا.

وبالتالي ، فإن أهمية الهوية الرقمية أصبحت أكثر من أي وقت مضى. على أي حال ، نظرًا لعدم وجود مشكلات أمنية مناسبة ، فإن السيناريو في الوقت الحالي ليس هو الأفضل.

لذلك ، يواجه العديد من المستخدمين مشكلات تتعلق بالهوية تسبب مشكلة كبيرة في حياتهم الاجتماعية أيضًا. لضمان نظام إدارة مناسب ، يجب حل جميع المشكلات بسرعة.

ما سبب ضعف الهوية الرقمية?

تبرز أهمية الهوية الرقمية أكثر من أي وقت مضى لبعض الأسباب الرئيسية. وهذه هي –

- بدون بطاقة هوية مناسبة ، يكون الوصول إلى التعليم أو الخدمات المصرفية أو الصحة أمرًا صعبًا بالنسبة للأشخاص ، وهذا يشمل اللاجئين أيضًا.

- يعد التخلص من المسار الورقي أكثر أهمية لأن هذا النظام لا يقدم للناس أفضل النتائج بسبب قلة السرعة والفساد.

- لا يوجد تعاون عالمي مع المعرفات ، لذلك ، يمكن للهوية الرقمية تمكين ذلك لأنه تعريف رقمي.

كما ترى ، فإن أهمية الهوية الرقمية هائلة للغاية.

علاوة على ذلك ، نحن نستخدم الهوية الرقمية في كل مكان الآن. إنه لا يجعل حياتنا أبسط فحسب ، بل يزيد أيضًا من الكفاءة. علاوة على ذلك ، في كل تطبيق أو جهاز أو خدمة ، لدينا هوية منفصلة. وهكذا ، فإن أهمية الهوية الرقمية في تلك الخدمات ضخمة.

من ناحية أخرى ، تبرز أهمية الهوية الرقمية في قطاع المؤسسات أيضًا. في الواقع ، تحتاج شركات المؤسسة إلى توضيح كامل لكل موظف على حدة. أصبح من الضروري ضمان الكفاءة في هذا القطاع ، وبالتالي ، يتزايد استخدام تقنيات الهوية الرقمية أيضًا.

الهوية اللامركزية وذاتية السيادة (SSI)

الفصل الثاني: إصدار نظام إدارة الهوية النموذجي

-

مجموعة كلمات مرور غير صالحة

لنبدأ بالمسألة الأبرز في عملية إدارة الهوية. يقدم معظم التطبيق نظام مصادقة تسجيل دخول يعتمد على كلمة المرور للدخول إليه. ومع ذلك ، فإن تعقيد هذه العملية سرعان ما يلحق بالركب.

في الواقع ، جميع التطبيقات لها تاريخ انتهاء صلاحية محدد لكلمات المرور. علاوة على ذلك ، حتى متطلبات كلمات المرور الجديدة تتغير بمرور الوقت. وبالتالي ، يصبح من الصعب تتبع كلمات المرور الجديدة وإعادة تعيين كلمات المرور القديمة للمستخدمين.

نتيجة لذلك ، يمر المستخدمون “بإرهاق كلمة المرور” ويستخدمون نفس كلمة المرور لتطبيقات متعددة. في كثير من الحالات ، يكررون حتى تلك المستخدمة سابقًا ، مما يزيد من المخاطر الأمنية على هوياتهم.

ناهيك عن أن استخدام كلمات المرور العامة يمنح المتسللين فرصة لسرقة معلوماتهم دون أي مشاكل.

-

فشل بسبب عملية التزويد اليدوي وإلغاء التزويد

عندما ينضم موظف جديد إلى شركة ، يمنح قطاع تكنولوجيا المعلومات هذا الموظف بشكل أساسي إمكانية الوصول إلى الخادم الأساسي وحسابات البريد الإلكتروني وخوادم الملفات وأنظمة الشبكات الداخلية الأخرى. بشكل أساسي ، يتم التعامل مع جميع عمليات التوفير على مستوى الأقسام.

وبالتالي ، في كثير من الحالات ، يمنح مسؤول القسم بشكل أساسي الوصول إلى الموظف. ومع ذلك ، نظرًا لأنها عملية يدوية ، فهناك العديد من الأخطاء البشرية المرتبطة بها.

من ناحية أخرى ، عندما يحدث إنهاء للموظف ، يجب أن يكون هناك قيود على الوصول لذلك أيضًا. ولكن عملية إلغاء التوفير تكون يدوية أيضًا ، ولهذا السبب قد يفلت بعض الموظفين من الوصول إلى الخادم المركزي.

في الواقع ، يمكن أن يكون هذا مشكلة كبيرة بسبب أخطاء من صنع الإنسان. سيكون من السهل الوصول إلى الخادم وسرقة المعلومات القيمة دون أن يلاحظها أحد.

-

لا توجد لوائح لتقييد الوصول

من الضروري للغاية أن يعرف نظام إدارة الهوية الرقمية من يمكنه الوصول إلى نوع البيانات أو التطبيقات. علاوة على ذلك ، يحتاجون أيضًا إلى تحديد الأجهزة التي يستخدمها المستخدم للوصول إلى هذه البيانات.

يكون الأمر أكثر خطورة عندما يتعلق الأمر بالخدمات السحابية. في الواقع ، معظم أنظمة إدارة الهوية الرقمية ليس لديها لوائح مناسبة. وبالتالي ، يمكن للعديد من المستخدمين الوصول بسهولة إلى المعلومات التي ليس من المفترض أن يحصلوا عليها.

بدون التحكم المناسب باللوائح ، يصبح من الصعب جدًا توفير الأمان الكامل. لذلك ، يفقد العديد من المستخدمين معلوماتهم القيمة ويعانون بشكل كبير. يجب أن تتمتع بحق الوصول الكامل إلى نظام إدارة الهوية الخاص بك على حساب الأطراف الأخرى.

علاوة على ذلك ، هذه المشكلة أكثر انتشارًا في الأنظمة المركزية. وبسبب عدم وجود أنظمة ، يعاني هذا القطاع بشكل كبير.

-

أمان منخفض للهويات في الأجهزة والمتصفح

نستخدم جميعًا المتصفحات والأجهزة في كل جزء من حياتنا الآن. في الأساس ، بعد أن أصبح كل شيء على الإنترنت ، أصبح من الطبيعي تمامًا الوصول إلى تطبيقاتك باستخدام الهواتف المحمولة أو أجهزة الكمبيوتر أو أي أجهزة أخرى. ومع ذلك ، تظهر المشكلة عندما يكون لديك عدد كبير جدًا من نقاط الوصول إلى تطبيق واحد.

على سبيل المثال ، يمكنك تسجيل الدخول إلى أحد التطبيقات من الهاتف أو علامة التبويب أو الكمبيوتر الشخصي. وفي معظم الأحيان ، يمكنك استخدام متصفح للقيام بذلك. لذلك ، تقوم بإعداد نقاط مخاطر متعددة لحسابك.

في الواقع ، يمكن للقراصنة اختراق متصفحك أو جهازك بسهولة للتحكم في كلمات المرور ومعلوماتك الشخصية.

وبالتالي ، يصبح من الضروري للغاية أن يكون لديك نظام أمان جيد على جميع الأجهزة التي تستخدمها. لذلك ، بدون نظام إدارة هوية مناسب ، لن يتم تأمين أي من معرفاتك تمامًا.

-

التطبيقات لا يتم تحديثها

قد تفكر في ما علاقة تحديث التطبيقات بتحديد المخاطر؟ حسنًا ، في جميع التطبيقات تقريبًا ، يقوم المطورون في البداية بإعداد إجراء أمني لحماية المعلومات.

ومع ذلك ، لا يوجد تطبيق مثالي ، لذلك تظهر الأخطاء أو الثغرات عندما يبدأ العديد من المستخدمين في استخدامه. لذلك ، عندما يكتشف المستخدم خطأ ويبلغ عنه ، يطرح المطورون تصحيحًا أمنيًا له. ومع ذلك ، في كثير من الحالات ، لا يقوم المطورون بتحديث التطبيق قريبًا بما يكفي.

علاوة على ذلك ، لا يقوم المستخدمون أيضًا بتحديث تطبيقاتهم إلى أحدث إصدار بمجرد توفره. وبالتالي ، يحصل المتسللون على فرصة لاستخدام الأخطاء أو الثغرات للوصول إلى النظام وسرقة معلومات الهوية.

في الواقع ، ينطبق الشيء نفسه على المؤسسات أيضًا. تحتاج شركة المؤسسة إلى تحديث جميع تطبيقاتها باستخدام تصحيحات الأمان المناسبة. وإلا فقد يكون الوقت متأخرًا.

-

نماذج إدارية متعددة لتطبيق متعدد يخلق عدم تناسق

في الواقع ، أصبحت التطبيقات السحابية رخيصة ، ويستخدمها المزيد من الشركات. وبالتالي ، فإنهم يأخذون العديد من تطبيقات SaaS تحت أجنحتهم. ومع ذلك ، على الرغم من وجود مجموعات تشغيلية متعددة تحتفظ بها ، فلا توجد نقطة واحدة للإبلاغ عن كل نوع من التطبيقات.

ما أعنيه به هو أن شركة المؤسسة يمكن أن يكون لها تطبيقات متعددة. ومع ذلك ، إذا كانت جميع التطبيقات تعمل على نماذج إدارية مختلفة ، يصبح من الصعب تتبع المستخدمين. والأكثر من ذلك ، أن الحصول على التقارير الصحيحة لكل هذه الأمور في سياق مختلف يصعب إدارته.

وبالتالي ، فإن تشغيل جميع التطبيقات وفقًا للنموذج الإداري نفسه يمكن أن يحل المشكلة. ولكن بسبب عدم وجود نظام إدارة الهوية ، يمكن للموظفين استغلال الموقف.

وبالتالي ، يمكن أن يؤدي التبديل إلى قنوات التوزيع حقًا إلى حل المشكلة هنا.

-

عدم استخدام الإجراءات الأمنية بالشكل الصحيح

بدون استخدام قنوات الأمان المناسبة ، سيكون من الصعب تتبع جميع المستخدمين. في أي مشكلة ، يجب أن يكون هناك نظام تنبيه فوري. ومع ذلك ، يبدو أن نظام إدارة الهوية الرقمية اليوم يفتقر إلى ذلك.

من ناحية أخرى ، لا يقدم نظامهم أيضًا أي إجراءات إبلاغ مناسبة أو تدابير وقائية. علاوة على ذلك ، فإن نظام التخزين ليس ثابتًا. إذا تمكن أي شخص من الوصول إلى ذلك ، فيمكنه بسهولة إساءة استخدام هويات الآخرين.

وهذه هي الطريقة التي تحدث بها سرقات الهوية. أكثر من ذلك ، فإن المستوى المتزايد من التهديدات السيبرانية يميل إلى الحدوث لهذا السبب أيضًا. في معظم الحالات ، من السهل جدًا التعامل مع الأنظمة الأساسية ، بحيث لا يوجد مستخدم آمن على الإطلاق من مجرمي الإنترنت. وبالتالي ، يحتاج نظام إدارة الهوية إلى تدابير أمنية مناسبة.

-

عدم وجود إدارة الجهاز بهوية في BYOD

مشكلة أخرى خطيرة في نظام إدارة الهوية هي عدم وجود إدارة الجهاز في بعض BYOD. في الواقع ، يعني BYOD إحضار جهازك الخاص. تسمح العديد من الشركات الآن لموظفيها بإحضار أجهزتهم الخاصة إلى مكان العمل واستخدامها.

ومع ذلك ، فإنهم يميلون إلى نسيان التهديد الذي يأتي معه أيضًا. عادةً ما يكون للمؤسسة جدران حماية أو خدمات أمان أخرى في كل جهاز توفره للموظفين. ولكن عندما يتعلق الأمر بالأجهزة الشخصية ، فمن الواضح أنها لا تحتوي على التدابير الأمنية التي تحتاجها.

وبالتالي ، عندما يتصل موظف بشبكة الشركة ، فإنه يخاطر بكشف هويته للمتسللين.

وبالتالي ، إذا تم اختراق جهاز واحد فقط ، فسيتم اختراق الشبكة بالكامل أيضًا. في الواقع ، تحتاج المؤسسات إلى نظام يسمح فقط للأجهزة الشخصية المسجلة بالاتصال بالخادم.

-

نفس عملية “اعرف عميلك” أو عملية التسجيل المتكررة

تعد عمليات “اعرف عميلك” المتكررة أيضًا قضية رئيسية أخرى لنظام إدارة الهوية. نظرًا لفصل الأنظمة الأساسية المتعددة عن بعضها البعض ، يتعين علينا التسجيل عدة مرات لكل خدمة نأخذها.

على سبيل المثال ، عندما نفتح حسابًا مصرفيًا ، يتعين علينا التسجيل. من ناحية أخرى ، نحن نفعل الشيء نفسه للتأمين ، والسفر إلى الخارج ، وأخذ القروض ، وما إلى ذلك. هذه التكرارات لبروتوكولات KYC نفسها تفتح نقاط وصول متعددة إلى معلوماتنا.

وبالتالي ، فإن الهويات الرقمية معرضة للخطر مع زيادة انتهاكات الخصوصية. من ناحية أخرى ، فإنه يمثل مشكلة أكبر للمستخدمين أيضًا. يجب عليهم الخضوع لعملية التسجيل نفسها مرارًا وتكرارًا ، مما يضيع الوقت.

-

مخاطر الهوية من المنصات عبر الإنترنت

يميل الكثير منا إلى مشاركة المعلومات الخاصة بنا عبر الإنترنت على منصات مختلفة مثل عندما نتسوق عبر الإنترنت أو نسجل للحصول على خدمة. من الواضح أنه بدون التسجيل ، لا يمكننا الوصول إلى هذه الأنظمة الأساسية.

لكن المشكلة تزداد عندما لا تمتلك هذه الأنظمة الأساسية أدوات الإدارة المناسبة للتعامل مع معلوماتنا.

علاوة على ذلك ، لا يفهم الكثير منا أن هذا يعرض هويتنا للخطر إلى جانب انتهاكات البيانات. علاوة على ذلك ، تميل العديد من المنصات الاجتماعية أو التجارة الإلكترونية إلى السيطرة بشكل أكبر على معلوماتنا. معظم هذه الأنظمة الأساسية مركزية ، والأمن لا يرقى إلى المستوى المطلوب.

علاوة على ذلك ، بدون إدارة مناسبة ، من الواضح أن شخصًا ما قد يسيء استخدام معلوماتنا في النهاية.

-

بروتوكولات المصادقة الضعيفة

عملية المصادقة هي الشغل الشاغل لنظام إدارة الهوية الرقمية في الوقت الحاضر. ولكن مع عملية مصادقة ذات عامل واحد فقط ، لا يمكن لأي شخص الحصول على أمان كامل لهويته.

في الواقع ، لم يعد تقديم كلمات المرور كافيًا بعد الآن لأنه لا يحتوي على طبقات كافية لإيقاف المتسللين. لهذا السبب تستخدم العديد من الشركات الآن عمليات المصادقة الثنائية. في الواقع ، تقدم هذه بشكل أساسي أرقام التعريف الشخصية للبريد الإلكتروني أو الرسائل القصيرة أو حتى القياسات الحيوية.

ومع ذلك ، فإن المخترقين يبتكرون أيضًا ، والعديد من المصادقة الثنائية لم تعد تمنعهم بعد الآن. يمكنهم الآن خرق عملية المصادقة الثنائية أيضًا.

لذلك ، للتأكد من عدم تمكن المتسللين من الدخول إلى النظام ، تحتاج المؤسسة إلى استخدام عملية مصادقة قوية متعددة العوامل. بخلاف ذلك ، من الواضح أنه لا توجد طريقة لمنع مجرمي الإنترنت من استغلال معلوماتنا.

-

فقط الخوادم المركزية التي تعطي الهويات

باتباع الطريقة التقليدية ، يمكن للخوادم المركزية فقط إصدار الهويات. هذه الهويات خاصة بكل بلد. ومع ذلك ، نظرًا لأن هذه الخوادم المركزية لها سيطرة كاملة على من يصدرون الهوية ، فإن العديد من المواطنين يُتركون بدون هوية.

حسنًا ، وفقًا لأحد التقارير ، فإن أكثر من 1.1 مليار شخص في العالم ليس لديهم أي خاصية تعريف. لذلك ، بدون أي هوية صالحة ، لا يمكنهم حتى امتلاك حساب مصرفي. على المدى الطويل ، سيستمر عدد هؤلاء الأشخاص في الزيادة إذا لم نترك المسار التقليدي.

علاوة على ذلك ، فإن هذه المعاهد المركزية لا تبذل أي جهد لمنح حقوق المواطن المناسبة لجميع هؤلاء الأشخاص أيضًا.

-

يمكن للشركات إساءة التعامل مع المعلومات الشخصية بسهولة

فقط ألق نظرة حولك. نحن نعيش في عالم رقمي حيث تستغل كل شركة معلوماتك لأسبابها الأنانية. أكثر من ذلك ، تحتاج كل شركة الآن إلى التسجيل لمنحك حق الوصول.

لكن ما لا يخبرك به هو كيف يسيئون استخدام بياناتك ويتلاعبون بك في الحياة اليومية.

على سبيل المثال ، لنأخذ حالة Facebook. استطلع تطبيق “This Is Your Digital Life” العديد من الأشخاص وخداعهم ، قائلاً إنه أكاديمي بحت. قام أكثر من 300000 مستخدم بتنزيل التطبيق واستخدامه.

ومع ذلك ، ما لم يعرفوه هو أن التطبيق سيجمع أيضًا معلومات من أشخاص آخرين في جهات اتصالهم أيضًا. على الرغم من أن التطبيق حدد هذا من حيث الخدمات ، إلا أنه لا يزال من يزعج حقًا قراءتها ، أليس كذلك?

على أي حال ، فقد أكثر من 87 مليون شخص معلوماتهم الشخصية في التطبيق.

وبالتالي ، يجب أن تكون هناك بروتوكولات وإجراءات أمنية صارمة لمنع الشركات الأخرى من استغلال معلومات الهوية.

-

اختراق أو سرقة الهوية المستمرة

أخيرًا وليس آخرًا ، تطارد مشكلات اختراق الهوية المستمرة مساحة الهوية الرقمية لفترة طويلة. في الواقع ، هناك عدة أسباب لحدوث ذلك. في عام 1997 ، كانت امرأة تدعى Bari Nessel تخدع الناس قائلة إنها توظفهم للحصول على وظيفة.

كانت ستجمع معلوماتهم الشخصية إلى جانب معلومات حسابهم المصرفي أيضًا. من خلال القيام بذلك ، قد تسيء استخدام بطاقات الائتمان الخاصة بالعديد من الأشخاص.

ولكن في الآونة الأخيرة تقريبًا في عام 2017 ، تعرضت شركة تقارير ائتمانية للاختراق وسرقة معلومات بطاقة ائتمان المستخدم وأرقام الضمان الاجتماعي وغيرها الكثير.

إذن ، كيف حدثت هذه الهجمات؟ حسنًا ، يثق معظم الناس في العديد من الأطراف الثالثة للتعامل مع معلوماتهم ، وهذا يؤدي إلى المزيد من عمليات اختراق البيانات.

الفصل الثالث: البلوك تشين والهوية اللامركزية

ما هي الهوية اللامركزية?

حسنًا ، الإجابة المختصرة على هذا السؤال هي أنه لن يكون هناك معهد مركزي يصدر أو يطالب بأي نوع من الهوية. هويتك ستكون لك وحدك لتطالب بها. علاوة على ذلك ، فإن المستوى الإضافي من الأمان الذي يأتي مع المستويات اللامركزية سوف يذهلك حقًا.

على أي حال ، لا يمكن لأي طرف ثالث أو أي معهد آخر إساءة استخدام هويتك الرقمية بعد الآن. لذلك ، سوف تحتاج إلى الحفاظ عليه.

Blockchain الهوية الرقمية: كيف يمكن أن تساعد Blockchain?

يمكن أن يكون Blockchain حلاً رائعًا للهوية اللامركزية. في الواقع ، يمكن لـ blockchain للمؤسسات بسهولة تشغيل إطار عمل الهوية اللامركزية. فهو لا يوفر بنية تحتية جاهزة فحسب ، بل يوفر أيضًا أمانًا لها.

لذلك ، إذا بدأت المؤسسة في استخدامها ، فسوف تحل بالتأكيد المشكلة التي تأتي مع إساءة استخدام شركات الطرف الثالث للمعلومات.

لذا ، دعونا نرى كيف يمكن أن تساعد blockchain حقًا في هذا القطاع?

-

إنشاء اضطرابات الشخصية الانفصامية

أعتقد أنك تعرف بالفعل أن عناوين blockchain فريدة للغاية. ويمكنك استخدام هذه العناوين لعمل اضطرابات الشخصية الانفصامية. علاوة على ذلك ، يتم تأمينها جميعًا بشكل مشفر ، ويقوم المالك بإنشائها بنفسه.

-

سجل لجميع اضطرابات الشخصية الانفصامية

فائدة أخرى رائعة لمنصة بلوكشين للهوية الرقمية تتمثل في استخدامها كسجل DID. في الأساس ، يمكنك تخزين جميع معلومات المعرفات في مخزن دفتر الأستاذ غير القابل للتغيير. بهذه الطريقة ، لا يمكن لأي شخص الوصول إلى المعرف الخاص بك في أي وقت وحتى سرقة المعلومات.

-

توثيق الاعتماد

إنه مشابه لوضع الأختام على بطاقة هويتك. هنا ، يمكن للمنصة أن تعرض وضع عنوان هاش لتلك المعلومات على منصة blockchain للهوية الرقمية. ومع ذلك ، هذا لا يعني أنه سيخزن فقط بيانات الاعتماد في دفتر الأستاذ.

سيعني ذلك أنه سيكون بمثابة طابع زمني ، علاوة على ذلك ، يقدم ختمًا إلكترونيًا. على سبيل المثال ، لنفترض أن إحدى الجامعات ستوفر التجزئة للحصول على دبلوم على المنصة بعد تخرج الطلاب. سيساعد الطالب على معرفة موعد إصدار الدبلوم مع إثبات شهاداته.

وبالتالي ، عندما يستخدم الشهادة لوظيفة أو لأي غرض آخر ، يمكنه إظهار أن هذه هي الشهادة التي لها وظيفة التجزئة من الجامعة.

في الواقع ، يمكن أن تكون طريقة رائعة لتغيير كيفية تعامل الأشخاص مع الشهادات من أي جامعة محترمة. علاوة على ذلك ، يتخلص من مشكلات الشهادات المزورة التي تواجهها العديد من الشركات أثناء تعيين موظف جديد.

-

الموافقة وحقوق الوصول

يمكنك أيضًا استخدام منصة blockchain للهوية الرقمية للتحكم في من يمكنه الوصول إلى بيانات الاعتماد الخاصة بك ومن لا يمكنه ذلك. على سبيل المثال ، قد ترغب في مشاركة بعض المعلومات الخاصة بك على منصات مختلفة ولكن ربما لفترة معينة من الوقت.

يمكنك أيضًا منح حق الوصول إلى الشركات التي تريد العمل معها للتحقق مما إذا كان لديك بيانات اعتماد موثقة أم لا. على أي حال ، يمكنك القيام بذلك في شكل معاملة مع تاريخ انتهاء الصلاحية. لذلك ، عندما تنتهي صلاحيتها ، ستعود إلى ما كانت عليه.

من ناحية أخرى ، سيتعين على الشركة التي تمنح الوصول إليها حذف المعلومات وإثبات أنها فعلت ذلك على المنصة..

-

استخدام ميزات العقد الذكية

هناك الكثير من الاستخدامات للعقود الذكية. علاوة على ذلك ، ستحتاج إلى هويتك في كل مرة للحصول على عقود رسمية من أي نوع. على سبيل المثال ، في التأمين أو الرعاية الصحية أو أي شكل من أشكال الخدمات. لذلك ، يمكنك استخدام هويتك كدليل في العقود الذكية التي تؤدي إلى تشغيل نظام الدفع على طول الطريق.

كيف تعمل الهوية اللامركزية?

حسنًا ، أنت تعرف كيف يمكنك استخدام الهوية اللامركزية باستخدام blockchain ، ولكن كيف يعمل النظام حقًا؟ في الواقع ، هناك الكثير من الوعود لتقديم والتأكد من حصول المستخدم على ما يتم الإعلان عنه.

لكن هل تستطيع المنصة فعل ذلك حقًا؟ عادة ، النظام سيكون له عدة طبقات حيث كل واحدة ستلعب دورها في الحفاظ على اضطراب الشخصية الانفصامية. دعونا نرى ما هذه.

-

معرفات W3C اللامركزية

باستخدام هذا ، يمكن للمستخدمين إنشاء هوياتهم اللامركزية الخاصة بهم والتحكم فيها دون أي قيود مركزية أو طرف ثالث. هنا ، سيتم ربط DIDs ببيانات التعريف الخاصة بالبنية التحتية للمفتاح العام اللامركزية.

عادةً ما تشكل مستندات JSON التي تحتوي على معلومات المصادقة ومواد المفتاح العام ونقاط نهاية الخدمة البيانات الوصفية.

-

الأنظمة اللامركزية

في الواقع ، ستكون كل هوية لامركزية متجذرة في منصة blockchain للهوية الرقمية. علاوة على ذلك ، ستوفر المنصة الآلية والميزات اللازمة لإدارة عمليات حفظ السلام. في كثير من الحالات ، يمكن لاضطراب الشخصية الانفصامية أن يدعم أنواعًا متعددة من المنصات.

سيمنح المستخدمين مزيدًا من المرونة إذا كانوا يريدون التبديل إلى شكل آخر من نظام دفتر الأستاذ.

-

وكلاء المستخدم

بشكل أساسي ، هذه هي التطبيقات التي من شأنها أن تساعدك على استخدام الهوية. يتأكد وكلاء المستخدم من أنه يمكنك إنشاء عنصر التحكم وإدارته بطريقة سهلة الاستخدام. علاوة على ذلك ، سيساعدك أيضًا في التحقق من صحة أو التوقيع على أي مطالبات مرتبطة باضطراب الشخصية الانفصامية.

في الواقع ، يمكن لهذا التطبيق أيضًا تقديم ميزة المحفظة التي من شأنها أن تساعدك على الدفع على منصات blockchain للهوية الرقمية.

-

محلل عالمي

إنه خادم يستخدم بشكل أساسي مجموعة من برامج تشغيل DID لتقديم ميزة الدقة والبحث على أنظمة blockchain للهوية الرقمية. علاوة على ذلك ، فإنه سيعيد كائن مستند DID المرتبط مباشرة بـ DPKI.

-

محاور الهوية

هذه مجرد تكهنات ، ولكن يجب أن تقدم أيضًا محاور هوية مصنوعة من مثيلات الحافة والتخزين السحابي. في الأساس ، ستعمل هذه بمثابة تخزين للأجهزة الذكية مثل أجهزة الكمبيوتر والهواتف المحمولة ومكبرات الصوت الذكية.

سيناريو عينة

دعنا نلقي نظرة على نموذج من شأنه أن يساعدك في معرفة كيف يمكن لهذا الشكل الجديد من الهوية أن يعمل في الحياة الواقعية. تخيل أنك تخرجت مؤخرًا من أي كلية. بمساعدة الهوية اللامركزية ، يمكنك طلب نسخة رقمية من شهادتك من الجامعة.

في الواقع ، ستصدر الجامعة هذه النسخة الرقمية ضد اضطراب الشخصية الانفصامية الخاص بك. الآن ، باستخدام ذلك يمكنك تقديمه لأي شخص ، على سبيل المثال ، إلى صاحب العمل. يمكن لصاحب العمل بعد ذلك التحقق مما إذا كانت النسخة الرقمية حقيقية أم لا باستخدام وقت الإصدار وحالتها.

لذلك ، هناك بعض الخطوات لإنجاحه.

الخطوة 1: توقع الجامعة النسخة الرقمية للشهادة وتستخدم وكيل المستخدم لربطها بهوية الطالب.

الخطوة 2: سيقوم وكيل المستخدم بعد ذلك بتخزين البيانات في قبو البيانات الشخصية للطالب. علاوة على ذلك ، يمكن للطالب الوصول إلى المعلومات ومحاور الهوية والمحلل العالمي باستخدام الوكيل أيضًا.

الخطوه 3: في حالة احتياج الطالب إلى تقديم الشهادة ، يمكنه / يمكنها تقديمها إلى أطراف أخرى من خلال الوكيل.

الخطوة 4: يمكن للأطراف الأخرى التحقق من مصداقية الشهادة من النظام الأساسي نفسه.

الفصل 4: ما هي الهوية الذاتية السيادة (SSI)?

حسنًا ، شرح ذلك أمر صعب بعض الشيء. في الواقع ، قد يعني ذلك أن الفرد سيكون له الملكية الوحيدة لنسخته الرقمية والتناظرية من الهويات. من ناحية أخرى ، يمكن أن تتمتع المنظمات أيضًا بهذا الامتياز الكبير.

لذلك ، إذا كان لدى المستخدم هوية ذاتية السيادة ، فيمكنه التحكم في من يمكنه الوصول إلى معلوماته ، والحفاظ على هوياته بنفسه ، واستخدامها للتحقق من هويته عبر الإنترنت ، وغير ذلك الكثير.

نظرًا لطبيعة هذه الهوية ، فإن أفضل تقنية لها هي blockchain. في الواقع ، تعتبر blockchain لا مركزية ، وهذا يشير إلى عدم وجود طرف ثالث في هذا المزيج.

ومع ذلك ، لكي يعمل هذا النظام بشكل كامل وناجح ، فإنه يحتاج إلى بعض المبادئ. وبالتالي ، فإن استخدام مبادئ الهوية الذاتية السيادية المدعومة من blockchain يمكن أن تعمل جنبًا إلى جنب مع قانون GDPR.

ما هي المبادئ التوجيهية للهوية الذاتية السيادة?

هناك بعض المبادئ التوجيهية الفريدة عندما يتعلق الأمر بهوية السيادة الذاتية. في الأساس ، هناك عشرة مبادئ لـ SSI يجب على كل منصة تقديمها بغض النظر عن أي شيء. دعونا نرى ما هم –

وجود

يحتاج جميع المستخدمين إلى وجود مستقل في النظام الأساسي. في الأساس ، جاء هذا من مفهوم “أنا” هنا ، يعني ذلك أن جميع المستخدمين على النظام الأساسي يجب أن يكون لديهم وجود مستقل حتى في شكل رقمي أيضًا.

مراقبة

هنا ، سيحتاج المستخدمون إلى سيطرة كاملة على هوياتهم. ومع ذلك ، هناك معنى مختلف لها أيضًا. في الواقع ، هناك العديد من السيناريوهات التي تكون فيها الملكية الكاملة لهوية السيادة الذاتية غير ممكنة على الإطلاق. ولكن في هذه الحالات ، يمكن للمستخدم تحديد كيفية تعامل الأطراف الأخرى مع هويتهم.

وصول

يجب أن توفر الهوية الذاتية السيادة وصولاً كاملاً لمستخدمها. لذلك ، يجب على أي مستخدم الوصول إلى بياناته وأي نوع من المطالبات الأخرى دون الاعتماد على أي وسطاء. لكن ، بأي حال من الأحوال ، لا يمكنهم تعديل جميع البيانات ، حيث أن البيانات كانت ستشير بالفعل إلى تحقق موقع لا يمكن تغييره.

الشفافية

يجب أن تكون جميع الأنظمة أو الخوارزميات التي تتعامل مع الهويات شفافة. بدون نظام مفتوح ، لا يمكن للمستخدم مراقبة ما إذا كانت منصة الهوية الذاتية تدير هوياتهم بشكل صحيح.

إصرار

لمنصة هوية ذاتية السيادة ، يجب أن تكون جميع الهويات طويلة الأمد. هذا يعني أنه حتى لو خضع النظام لترقية للنظام ، يمكن للمستخدم الاحتفاظ بجميع بياناته / بياناتها السابقة بالطريقة التي كانت عليها.

قابلية التنقل

يمكن لجميع المستخدمين نقل الهوية عندما يحتاجون إليها. في الواقع ، ستضمن هذه الميزة أنه يمكنهم تصدير هوياتهم واستخدامها في سيناريوهات معينة.

التوافقية

في الواقع ، يجب أن تكون هوية السيادة الذاتية مقبولة في أي مكان حول العالم. وبالتالي ، بدون قابلية التشغيل البيني المناسبة ، ستفقد الهويات المرونة.

موافقة

إذا احتاج طرف ثالث للوصول إلى الهوية لأي سبب من الأسباب ، فسيتعين على المستخدم الحصول على الموافقة الكاملة. بدون إذن ، لا يمكن لأي طرف الوصول إلى هوياتهم في أي مسألة.

تصغير

ليست هناك حاجة إلى المبالغة في تعريض هوية أي شخص. ربما أراد شخص ما معرفة عمر المستخدم. لذلك ، في هذه الحالة ، يجب أن يكشف النظام فقط عن العمر وليس تاريخ الميلاد بالضبط.

حماية

بغض النظر عما يحدث ، يحتاج كل مستخدم إلى الحصول على الحقوق الكاملة لهويته الذاتية السيادية. لذا ، فإن النظام الأساسي يحتاج إلى صيانته مهما حدث.

الفصل الخامس: حالات استخدام الهويات الرقمية اللامركزية

الخدمات المصرفية

حسنًا ، الخدمات المصرفية هي أولى حالات استخدام الهوية الرقمية اللامركزية التي يمكنك العثور عليها. في الواقع ، يتعامل القطاع المصرفي مع الكثير من القضايا القائمة على الهوية مثل الهوية المزيفة ، وسرقة الهوية ، وبروتوكولات اعرف عميلك المتكررة ، وغير ذلك الكثير..

من ناحية أخرى ، إذا بدأوا في استخدام الهوية الرقمية اللامركزية ، فإن جميع مشاكلهم تقريبًا تحصل على حل سهل. وبالتالي ، عندما تريد فتح حساب ، فلن تضطر إلى التعامل مع الكثير من المشكلات. بدلاً من ذلك ، يمكنك فقط منح البنك حق الوصول إلى هويتك ، ويمكنهم التحقق من جميع بيانات الاعتماد الخاصة بك من ذلك.

التجارة الإلكترونية

في التجارة الإلكترونية ، يجب أن يكون لديك هوية مناسبة لمنع عمليات الاحتيال. في الواقع ، يتعامل قسم التجارة الإلكترونية مع الكثير من مشكلات بيع المنتجات الاحتيالية. يدفع العديد من المستخدمين المال لشراء منتجات أصلية. لكن بدلاً من ذلك ، يحصلون على واحدة مزيفة أو مختلفة تمامًا عما تم الإعلان عنه.

يحدث هذا بسبب عدم وجود بروتوكولات مناسبة عند التسجيل في تلك التجارة الإلكترونية. وبالتالي ، يمكن لمؤسسة التحديد اللامركزية أن تضمن التحقق المناسب اللازم لحماية هذا القطاع.

الألعاب

صناعة الألعاب ضخمة. لكن أعتقد أنك قد تعرف ذلك الآن. على أي حال ، تتعامل هذه الصناعة مع الكثير من هويات اللاعبين. ومع ذلك ، في كثير من الحالات ، تفشل الصناعة في توفير الأمان للاعبين.

علاوة على ذلك ، تحتوي العديد من التطبيقات على ميزات شراء داخل التطبيق ، والتي تحتاج إلى الأمان لأنها تطلب أرقام بطاقات الائتمان. وبالتالي ، يمكن للهوية الرقمية اللامركزية تشكيلها باستخدام لوائح من أساس الهوية اللامركزية.

حكومة

الحكومة قطاع ضخم لشركات تأسيس الهوية اللامركزية. في الواقع ، تصدر الحكومة الكثير من وثائق الهوية الرسمية للمواطنين. ومع ذلك ، فإن عملية التعامل معها تحتاج إلى الكثير من اللحاق بالركب.

عملية الإصدار بطيئة ومليئة بالأخطاء. علاوة على ذلك ، يتمتع المواطنون بقدر ضئيل جدًا من ملكية هويتهم الخاصة. وبالتالي ، يمكن للخدمات الحكومية الاستفادة بشكل كبير من الهوية الرقمية اللامركزية لتقليل الأعمال الورقية والفساد وتوفير الأمان.

الرعاية الصحية

ستستفيد صناعة الرعاية الصحية بشكل كبير من الهوية الرقمية اللامركزية. في الواقع ، لا تتمتع جميع مؤسسات الرعاية الصحية تقريبًا بأمن لمعلومات المريض. نتيجة لذلك ، يستخدمها الكثيرون في أبحاثهم الخاصة أو الوصول إلى معلومات حساسة دون موافقة.

من ناحية أخرى ، يمكن لمؤسسة الهوية اللامركزية أن تساعد الرعاية الصحية لحماية جميع البيانات المتعلقة بالصحة. علاوة على ذلك ، سيحصل المرضى على التحكم الكامل والخصوصية التي يستحقونها أيضًا.

تأمين

الكثير من الأعمال الورقية وادعاء التأمين الكاذب هو ما تحتاجه شركة التأمين لمواجهته. في الواقع ، تتطلب عملية تقديم بوليصة التأمين الكثير من العمل لكل من شركة التأمين والعميل المؤمن عليه.

علاوة على ذلك ، في كثير من الحالات ، يحاول الناس الاحتيال في مطالبات التأمين. أيضًا ، عملية التحقق من جميع بيانات الاعتماد تستغرق وقتًا طويلاً أيضًا. ولكن بمساعدة مؤسسة الهوية اللامركزية ، سيتم حل كل مشكلة على حدة.

يقرض

يجب أن يكون لديك الهوية الصحيحة جنبًا إلى جنب مع أوراق الاعتماد المناسبة للحصول على قرض من أي شركة. إذا كنت لا تفي بالمتطلبات ، فلن تحصل ببساطة على القرض. ومع ذلك ، للحصول على قرض ، كثير من الناس لإظهار أوراق اعتماد مزورة. ونتيجة لذلك ، تخسر الشركة الأموال لأنها لا تستطيع دفع المستخدم لسداد الديون.

ومع ذلك ، بمساعدة مؤسسة الهوية اللامركزية ، يمكنهم منع ذلك وحتى تقديم قروض فورية للمرشح المناسب.

وسائط

تفوح منها رائحة محتويات زائفة في وسائل الإعلام في الوقت الحاضر. في كثير من الحالات ، ترى الكثير من الحسابات الاحتيالية التي تعكر مساحة الإعلام. ومع ذلك ، مع الهوية الرقمية اللامركزية ، سيحصل الفنانون الشرعيون على المبلغ الذي يستحقونه.

من ناحية أخرى ، لا يمكن لأي نوع من المحتوى الزائف أو الحسابات الاحتيالية أن يطغى على صناعة الإعلام مرة أخرى. علاوة على ذلك ، لا يمكن لأحد كسب المال من خلال المحتويات المنسوخة من فنانين آخرين أيضًا. وبالتالي ، سيكون النظام أكثر عدلاً.

المدفوعات

دائمًا ما يكون التعامل مع المال مصحوبًا بخطر المجهول. في حالة الشركات ، يتعين عليهم التحقق مما إذا كان الطرف الآخر هو من يقولون. ومع ذلك ، فإن عملية التحقق النموذجية ليست مفيدة على الإطلاق.

وبالتالي ، يمكن لهذه المؤسسات الحصول على مساعدة من مؤسسة الهوية اللامركزية. من خلال استخدام عملية تحديد الهوية والتحقق المناسبة ، من السهل جدًا العمل مع العميل المناسب. أيضًا ، سيكون إرسال المدفوعات إلى الأشخاص المناسبين أسهل بكثير أيضًا.

السفر

يمكن أن يساعد نموذج الهوية الجديد في صناعات السفر أيضًا. بشكل أساسي ، سيتعامل هذا مع مشكلة نقاط المكافأة المسروقة جنبًا إلى جنب مع الحجوزات الاحتيالية. إذا بدأت صناعة السفر في استخدام هذا الشكل الجديد لتحديد الهوية ، فيمكنها أيضًا تبسيط نظام معالجة الركاب أيضًا.

يمكنك حمل هويتك ، ويمكنهم فقط مطابقتها على الفور. سيقلل من وقت المعالجة ويزيد من الكفاءة.

الفصل السادس: المنصات المؤسسية المناسبة للهوية اللامركزية

هناك بعض منصات blockchain للمؤسسات في السوق مناسبة لمنصة إدارة الهوية اللامركزية. في الواقع ، تقدم منصات المؤسسات هذه أفضل الخدمات لأي مشكلات تتعلق بالهوية. لذا ، دعونا نرى ما هم –

كوردا R3

يأتي R3 مع إصدارين من Corda – أحدهما للمؤسسات والآخر إصدار عادي. في الأساس ، ستكون مؤسسة Corda أكثر ملاءمة لنظام إدارة الهوية اللامركزي. على الرغم من أن شركة Corda هي نسخة تجارية ، إلا أنها لا تزال متوافقة تمامًا مع Corda.

في الواقع ، تقدم Corda مستوى أعلى من الجودة والبنية التحتية القوية لأي نوع من المنصات. نظرًا لأنه أيضًا نظام أساسي مرخص له ، فسيكون خيارًا مثاليًا لنظام إدارة الهوية اللامركزي.

على الرغم من أن الكثير منكم قد يعتقد أن Corda مناسبة تمامًا للقطاع المالي ، إلا أنها يمكن أن تقدم نموذج blockchain مختلفًا تمامًا للقطاعات الأخرى أيضًا.

دعونا نرى ما تخبئه لك منصة Corda –

- سيحمي جدار الحماية blockchain لتطبيق Corda جميع معلوماتك الحساسة من أي تأثيرات خارجية.

- كما يأتي مزودًا بميزات عالية التوفر والحوكمة لمساعدتك.

- في حالة حدوث أي كارثة ، ستحصل على تقارير في الوقت الفعلي وستكون لديك خيارات لإصلاحها بسرعة أيضًا.

هايبرليدجر

هايبرليدجر هو مشروع blockchain مؤسسي له عدة مشاريع تحت أجنحته. بدأت الرحلة في عام 2016 وهي الآن واحدة من الأسماء الشائعة في مجال blockchain. في الواقع ، يقدم Hyperledger بعض المشاريع الأكثر ملاءمة لإدارة الهوية اللامركزية.

على سبيل المثال ، الخاصة بهم هايبرليدجر إندي هو دفتر أستاذ موزع يعمل فقط مع الهوية الرقمية. علاوة على ذلك ، مع هذا ، ستحصل على مكونات ومكتبات وأدوات لتطوير نظام إدارة الهوية اللامركزي.

بخلاف ذلك ، يمكنك أيضًا استخدام هويتك على منصات أخرى.

في الآونة الأخيرة فقط ، اكتشف Hyperledger أيضًا مشروعًا آخر يسمى برج الحمل. على الرغم من أنه في مرحلة الحضانة ، إلا أنه لا يزال بمثابة مجموعة أدوات. هذا مشابه لتطوير النظام الأساسي الخاص بك مع مجموعة من الميزات في الوحدة النمطية.

في الأساس ، يقدمون –

- منصات blockchain المسموحة ومجموعات الأدوات مفتوحة المصدر.

- مستوى عال من الأداء مع قابلية تطوير إضافية.

- فقط الحاجة إلى معرفة توافر البيانات الأساسية.

- لغات الاستعلام للبحث في دفتر الأستاذ.

- قم بتوصيل وتشغيل الهيكل المعياري.

- قياسات أمان أعلى للمعلومات الحساسة.

إيثيريوم

كان Ethereum موجودًا لفترة طويلة جدًا. أسس فيتاليك بوتيرين منصة للاستخدام على مستوى المؤسسات. ومع ذلك ، فإن blockchain للمؤسسات غير مسموح به. وقد يمثل ذلك مشكلة بالنسبة لنظام إدارة الهوية اللامركزية لأن كل مستخدم يحتاج إلى الخصوصية.

من ناحية أخرى ، لتقديم الخصوصية لشركات المؤسسات ، تقدم Ethereum نسخة خاصة من نظامها الأساسي من خلال تحالف إيثريوم المؤسسة. لذلك ، باستخدام هذا الإصدار ، يمكنك بالتأكيد تطوير نظام إدارة هوية لامركزي كامل الإثبات.

الآن دعنا نرى الميزات التي ستحصل عليها من هذا النظام الأساسي –

- أنها توفر منصة مفتوحة المصدر.

- ستحصل على دعم رسمي من EEA لأي نوع من المشاريع القائمة على Ethereum. سيساعد في وضع اللمسات الأخيرة على المبادئ التوجيهية والمعايير.

- تقدم المنطقة الاقتصادية الأوروبية الدعم الحكومي للمشاريع في إطارها. لذلك ، إذا طورت مؤسسة أخرى الميزات التي تحتاجها ، فستدعمك EEA للحصول على ذلك أيضًا.

- كما يأتي مع تحديثات مستمرة من الإصدار العام.

- كما أنها توفر مجموعة من المعايير لتسهيل تطوير أي نوع من الأنظمة الأساسية.

الفصل السابع: المشاريع الشعبية التي تعمل على الهوية الرقمية

هناك العديد من حلول الهوية الرقمية الواقعية في العمل الآن. الآن ، سترى شركات الهوية الرقمية التي تعمل على مخطط نموذج الهوية الجديد هذا.

سوفرين

سوفرين هو أحد المشاريع الشعبية التي تقدم هوية ذاتية السيادة للمستخدمين. في الواقع ، إنها منظمة غير ربحية تعمل فقط مع حلول الهوية الرقمية اللامركزية. مع هذا ، يمكنك الحصول أخيرًا على التحكم الشخصي والثقة والهويات الرقمية سهلة الاستخدام.

وفقًا لـ ، فإنهم يقدمون معيارًا جديدًا للهويات الرقمية. في الواقع ، يمكنك حتى الحصول على نسخة رقمية من رخص القيادة أو المعرفات الشخصية الخاصة بك.

في الأساس ، هو نظام metasystem يسمح للمؤسسات والأشخاص بحرية استخدام أي تطبيق دون القلق بشأن هوياتهم. علاوة على ذلك ، يحدث أيضًا أن لدى Sovrin خيارات أوراق اعتماد يمكن التحقق منها.

سيفيك

في الواقع ، Civic هي عملية تحقق من الهوية الشخصية تستخدم تقنية blockchain لتقديم هويات رقمية. على أي حال ، إذا كنت تستخدم النظام الأساسي ، يمكنك إنشاء هويتك الافتراضية الخاصة جدًا إلى جانب تخزين معلومات إضافية أيضًا.

ومع ذلك ، سيتعين عليك التحقق من جميع بيانات الاعتماد الخاصة بك قبل أن تتمكن من تخزين حلول الهوية الرقمية. في الوقت الحالي ، ستحصل على أربعة أنواع من الحلول لتنمية نشاطك التجاري في شركات الهوية الرقمية هذه.

- منصة معرف آمن سيسمح للمستخدمين بالوصول إلى موقع الويب الخاص بك من خلال هوية آمنة.

- KYC قابلة لإعادة الاستخدام يوفر الرضا في أي نوع من متطلبات اعرف عميلك.

- البيع بالتجزئة الآلي يمكن أن يمنحك الوصول إلى آلات البيع الذكية.

- جميع أنواع الاستثمار ، والاستشارات ، والعلاقات التجارية ستصبح فردية رموز الهوية.

- كما تقدم تسجيل الدخول بدون كلمة مرور

uPort

باستخدام uPort ، يمكنك الاستمتاع بالحرية الكاملة للتحكم في هويتك. إنه مبني على Ethereum ، ويمكن لجميع المستخدمين إنشاء حلول الهوية الرقمية الخاصة بهم عليه. علاوة على ذلك ، يمكنهم أيضًا طلب وإرسال بيانات الاعتماد وإدارة البيانات والمفاتيح الخاصة بهم وتوقيع المعاملات وغير ذلك الكثير.

ما ستحصل عليه –

- أوراق اعتماد: في الأساس ، إنها تبني نظامًا بيئيًا لأوراق اعتماد الهوية. باستخدام تطبيقك ، يمكنك طلب بيانات اعتماد مستخدمين آخرين ، ولكن الأمر متروك لهم فيما إذا كانوا سيشاركونها أم لا.

- البروتوكولات: باستخدام هذا النوع من شركات الهوية الرقمية ، ستتمكن من الوصول إلى الكثير من البروتوكولات وخيارات المراسلة من التطبيق.

- أدوات: لديهم بنية معيارية مع أداة المطور ، لذلك فهي سهلة الاستخدام للغاية.

يزدهر

يقدم Bloom نهجًا مختلفًا لحلول الهوية الرقمية. في الواقع ، بلوميد هو الهوية الآمنة التي تحتاجها للعمل في عملك. في الواقع ، ستحصل على الكثير من الميزات التي تأتي مع BloomID. وهذه هي –

- يمكنك حماية معلوماتك الشخصية باستخدام blockchain وإثبات مصداقيتها دون الإفراط في تعريض أي من معلوماتك.

- بالإضافة إلى ذلك ، يمكنك اختيار ما تريد تضمينه في هويتك وكيفية استخدامها.

- أثناء بناء هويتك اللامركزية باستخدام شركات الهوية الرقمية هذه ، يمكنك كسب نجوم من شأنها زيادة سمعتك.

- بمساعدتهم ، يمكنك التحقق من هويتك في أي مكان حول العالم.

مشاريع أخرى للمغادرة

سلسلة KYC

KYC Chain هي إحدى شركات الهوية الرقمية التي تستخدم blockchain لتشغيل نظامها الأساسي. هدفهم الأساسي هو تقديم مستندات أو بيانات أو مطالبات هوية يمكن التحقق منها والتي تكون مطلوبة لأي معالجة لـ KYC.

من ناحية أخرى ، بالنسبة لخصوصية البيانات ، فإنها توفر للمستخدمين الملكية الوحيدة لمفاتيحهم الخاصة. لذلك ، يمكنك تحديد من يمكنه رؤية بياناتك ومن لا يمكنه ذلك.

مفتاح SelfKey

يقدم SelfKey حلول هوية رقمية ذاتية السيادة ، والتي من شأنها أن تسمح لك بإنشاء وامتلاك والتحكم في الوصول إلى هويتك. علاوة على ذلك ، ستحتاج المنصة إلى مفتاح لتعمل. إنه رمز مميز للأداة تحتاجه للوصول إلى النظام.

أفضل جزء في هذا النظام الأساسي هو أنه يمكن أن يساعدك في التحقق من هويتك وتوثيق أي مستندات هوية عبر الإنترنت. علاوة على ذلك ، يمكنك أيضًا الحصول على الجنسية بناءً على استثمارك وعوامل أخرى.

ناجتس

Nuggets هي إحدى شركات الهوية الرقمية التي تقدم هويات بيومترية إلى جانب المدفوعات. عندما تبدأ في استخدام التطبيق الخاص بهم ، يمكنك الوصول إلى عمليات التحقق من الهوية والمدفوعات وتسجيلات الدخول باستخدام مصدر بيومتري واحد.

وفقًا لهم ، ليس لديهم حتى أي وصول إلى بياناتك الشخصية. لذلك ، يمكنك اختيار مشاركتها مع أي مستخدم محترم إذا كنت تريد ذلك. يمكنك التفكير في هذه المنصة كحلول هوية رقمية مخصصة للمدفوعات بشكل أساسي.

جولوكوم

Jolocom هي شركة هوية رقمية أخرى تقدم هويات مستقلة للأفراد والمؤسسات. من الواضح أن معرفاتهم قابلة للتشغيل المتبادل ، مما يعني أنه يمكنك استخدام هويتك على أي نظام أساسي آخر أيضًا.

على أي حال ، لديك التحكم الوحيد في بياناتك الشخصية المشفرة وكيفية استخدامها. لذلك ، لا يوجد خيار لأي تدخل من طرف ثالث.

الفصل الثامن: أفكار ختامية: لمحة عن المستقبل

قد تواجه بالفعل كل يوم يمر فيه العالم بتحول رقمي هائل. والآن ، يندمج العالم المادي والرقمي في حقيقة واحدة. وبالتالي ، من الواضح أن العالم يحتاج إلى طريقة جديدة للحفاظ على جميع الهويات الرقمية.

على وجه التحديد ، يجب أن يتمتع النموذج بالأمان والخصوصية في كل جانب. هذا هو السبب في أن الهوية الرقمية اللامركزية هي الحل الأمثل لذلك. في الواقع ، لا يوفر فقط التحكم الكامل في حقوق هويتك الفردية ، ولكنه أيضًا يجعل إدارتها أسهل.

لذلك ، في المستقبل ، من الأفضل الافتراض أننا سنرى المزيد من الهويات اللامركزية.